Welche Gefühle haben Sie, wenn Sie unten stehende Tabelle ansehen?

Wie oft waren Sie schon von Cyber-Kriminalität persönlich betroffen? Von wem wissen Sie Betroffenheit aus Familie, Nachbarschaft oder Berufsleben? Wie führen Betroffene den Nachweis? Warum liegen Berichte aus 2017 und 2018 noch nicht vor? Welche Rolle spielt Kriminalität? Wo sind klare Abgrenzungen zwischen Ausspähungen und Informationsbedürfnis? Welche Ziele verfolgen Ausspähungen? Wer späht aus? Welchen finanziellen Zwecken dienen Ausspähungen?

Der aufgeklärte Staatsbürger muss Fragen stellen

Wissenschaftliche Studien werden von der Regierung bezahlt. Sind es die Günstlinge der Parteien die regelmäßig lukrative Aufträge erhalten? Besteht dabei das paritätische Gleichgewicht der Parteien? Welche Studien werden z. B. über Günstlinge der AfD beauftragt? Wer sind sog. unabhängige Gutachter? Ist Forschung und Lehre noch unabhängig?

Wer führt Studien aus?

Interessenverbände bestimmen den politischen Alltag. Wer bezahlt Vorträge von beliebten Politikern? Welche Honorare sind im Spiel? Sachliche Kompetenzen, Verantwortungsbewusstsein, Abhängigkeiten müssen klar abgefragt werden. Wer kann das? Selbst bei Forschung und Lehre werden Günstlinge bevorzugt.

Dem Spiel, vom Gleichgewicht der Kräfte, kann nicht mehr vertraut werden. Jeder, der mit Computern Geschäfte macht, ist verdächtig. Gewinnstreben darf nicht Messstab sein. Leistungen und Nutzen müssen klar ersichtlich und deutlich nachweisbar sein.

Meine erste Begegnung mit Würmern, Viren und Trojanern Mitte der 80er Jahre.

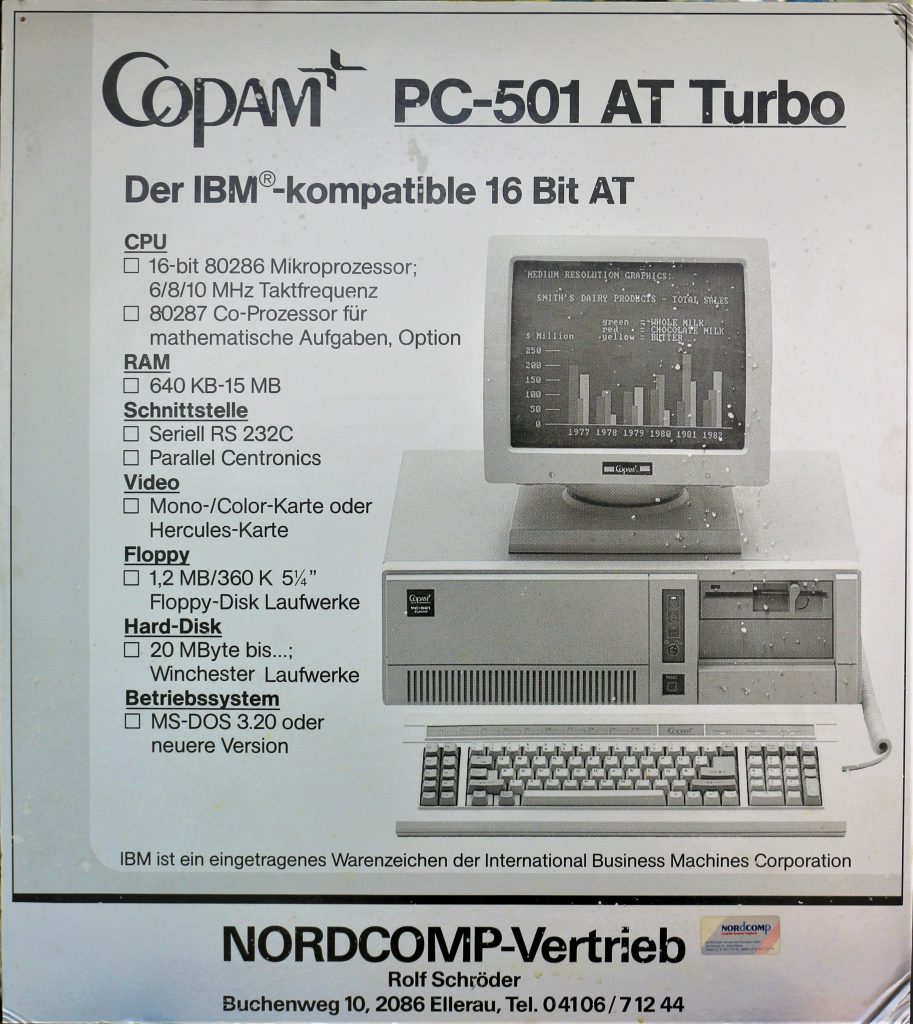

Begeben Sie sich einmal mit mir in die Zeit Mitte der 80er Jahre. Der IBM kompatible persönliche (Personal)-Computer war im Aufbruch und wollte dem Apple IIe und III und dem neuen Macintosh das Wasser abzugraben. IBM hatte gerade von Microsoft das PC-DOS als Betriebssystem Version 1 und 2.0 eingekauft. Vers 2.11 lief stabil. IBM brauchte aber noch Basic, um sein Buchhaltungsprogramm lauffähig zu machen. Wir schulten Buchhaltung zum allerersten Male am Quickborner Gymnasium. Dort probten wir auch das neue Betriebssystem MS-DOS NT 4.0 und bauten beispielhaft das erste Windows Netz auf.

Wir waren Hauptlieferant für IBM-kompatible PC’s in unserer Region.

In einem Forschungszentrum lernte ich einen deutschen Wissenschaftler kennen. Er erklärte mir, dass sein Institut ein erstes Programm zum Schutz und zur Bekämpfung von Würmern, Viren und Trojanern entwickelt habe. Dies sei sehr bedeutsam für die Sicherheit der EDV. Für die Zukunft müsse man solche Programme einsetzen. Er bot mir Vorführung und Test der Software an. Zur Verdeutlichung und zum Test könne Wirkungsweise von Viren vorführt werden. Zum Test habe er auch einige Viren dabei.

Das Internet gab es noch nicht. Aber es gab ausgereifte lokale Netze von IBM und Novell um die wir uns kümmerten

In unserem Haus mühten wir uns bereits mit dem Novell Netz ab. Das war noch sehr aufwendig, mit den unterschiedlichen Netzwerkkarten und den ganz unterschiedlichen Koppelsystemen. Zur Vorführung bei uns im Hause trennte ich das Testsystem vom Netz ab. Die Vorführung war überzeugend. Die Wirkung der Viren war verheerend. Die Wiederherstellung war reproduzierbar.

Das System blieb lange unbenutzt in unserem Haus stehen

Ich hatte testweise das System mit einer Datenbank genutzt. Die Datenbank enthielt meine umfassende Genealogie. Als meine Frau mich zur ersten Comdex nach Las Vegas, schickte, hatte ich die Datendiskette im Gepäck. Irgendwo steckten wir sie dort in einen vollen PC-Strang. Das komplette Novell-Netz mit 32 Arbeitsplätzen war schlagartig ohne jede Funktion, außer Betrieb. – Eine tolle Vorführung deutscher Computerkunst in den USA im Jahr 1985.

Ich habe mich um dieses Erlebnis nachfolgend – wie um so Vieles – nicht mehr gekümmert. Schade, ich hätte reich damit werden können, mit der Software zum Virenschutz …

Wer versteht etwas vom PC

Fragen Sie doch einfach ihre Kinder oder Enkel oder Urenkel. So ab 2 bis 3 Jahre alt, geht das schon ganz gut. Ihre Kinder zeigen Ihnen gern, wie Computer oder Handy funktionieren. Bringen Sie das ganz groß heraus. Presse, Funk und Fernsehen warten nur darauf. Mit Ihrem Wunderkind machen Sie ihr Geld. Vielleicht in Serie, immer montags von 11:00 bis 13:Uhr, weltweit. Und fragen Sie niemals Politiker oder Bildungspolitiker oder Führungskräfte. Die haben ihre bezahlten Spezialisten, oder auch deren Kinder, die allerdings freitags nicht mehr zu Hause sind …